La gestión de la ciberseguridad fortalece a las empresas de AEC frente a amenazas en constante cambio.

La inteligencia artificial potencia los riesgos cibernéticos y exige una defensa centrada en la identidad.

El TerraMaster F2-425 cuenta con un procesador quad-core Intel x86 N5095.

Guía de un experto en ciberseguridad para criar niños seguros en el entorno digital.

Microsoft Teams implementa un enfoque doble para la protección de usuarios.

La ciberseguridad a prueba de futuro combina la visibilidad, la integración y la adaptación inteligente.

Las autoridades están señalando a Rusia como responsable de una reciente violación en el sistema de presentación de documentos de los tribunales federales de EE. UU. Se informa que los hackers rusos aprovecharon esta brecha para espiar casos criminales de mediano nivel en la zona de Nueva York y otras jurisdicciones.

Los datos de los clientes de KLM fueron robados por hackers a través de un sistema de un proveedor externo.

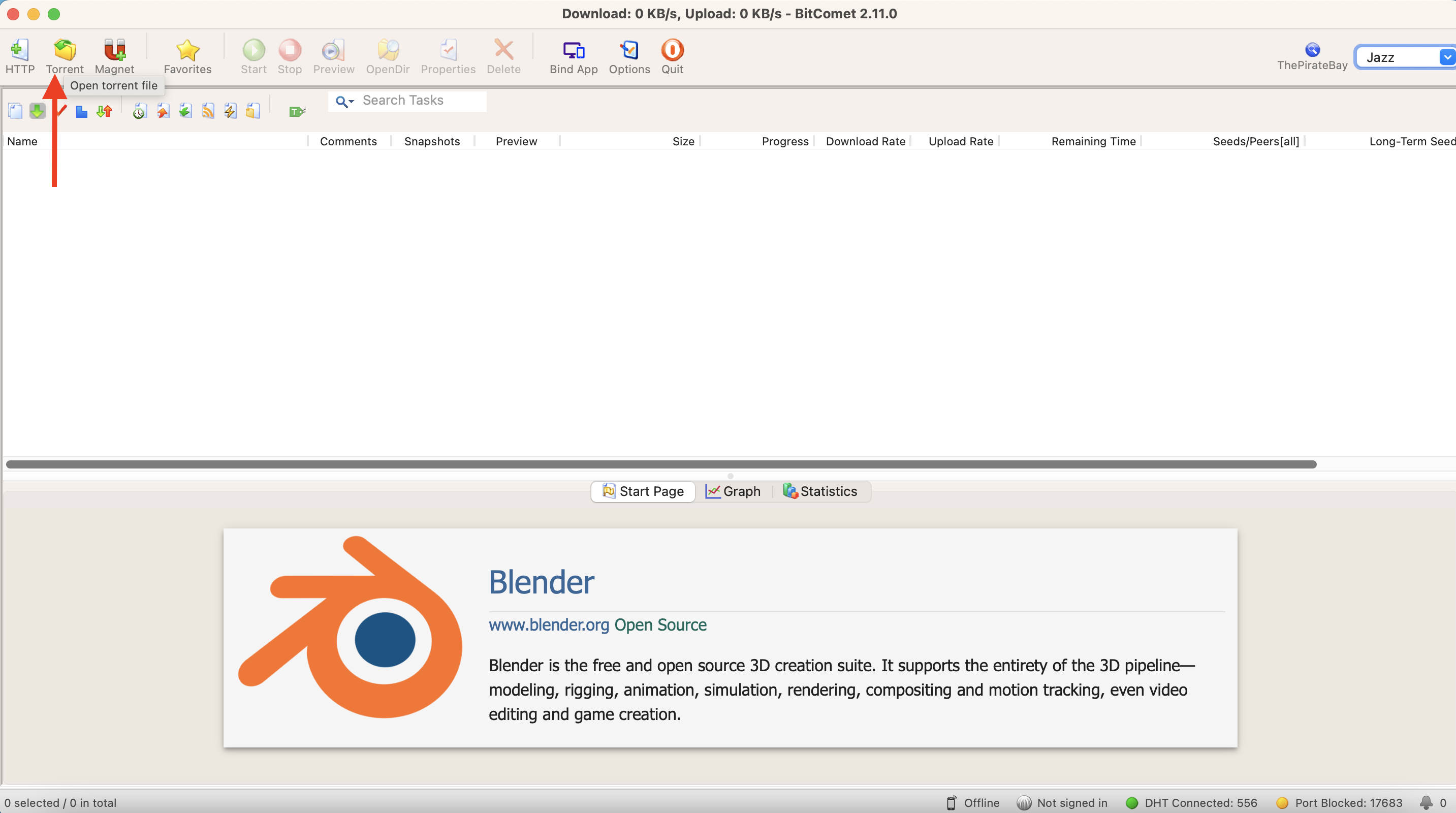

Una plataforma de torrents excepcional.

No obstante, los gastos en ciberseguridad han sido reducidos.

Parece una excelente idea, aunque también existen razones para estar preocupados.

La Ley Espacial, que se aplicará tanto a empresas nacionales como extranjeras, tiene como objetivo facilitar los trámites, salvaguardar los activos en órbita, equilibrar las oportunidades en el sector y apoyar a las empresas europeas en su expansión hacia nuevos mercados.

Cómo la inteligencia impulsada por la inteligencia artificial puede contribuir a prevenir ciberataques.

La decisión de Microsoft de finalizar el soporte para Teams Classic el 1 de julio va más allá de ser una simple fecha de actualización programada.

Un especialista comparte sus preocupaciones sobre el agua y la atención médica, destacando por qué estos temas son motivo de gran inquietud para él.

Antiguos directores de CISA y NCSC consideran que se debe replantear la forma en que se nombran las cosas.

Las prácticas de seguridad obsoletas están elevando los riesgos.

Los sistemas solares expuestos en Internet son objetivos vulnerables para obtener acceso a redes.

El Departamento de Defensa requiere realizar importantes inversiones en tecnología de la información.

Además, un ex pasante de 22 años ha sido designado para liderar un importante programa de antiterrorismo. Las empresas de inteligencia sobre amenazas logran llegar a un acuerdo respecto a los nombres confusos de los grupos de hackers, entre otros temas.

Fortinet considera que la capacitación cibernética para niños es una herramienta vital en el entorno digital.

Es posible que tengas tus impuestos en orden, pero ¿has realizado toda la debida diligencia digital necesaria? Aprovecha esta excelente oportunidad de mejora.

Los líderes de CISA están abandonando la organización.

El OSINT se centra en descubrir las identidades reales de los perpetradores en el mundo real.

Se llevó a cabo la supervisión de las cámaras en los puntos de cruce fronterizo.

![Imagen de portada para [object Object]](https://cdn.mos.cms.futurecdn.net/cuJ2nHdA2cLngX4bhsHsye.jpg)

![Imagen de portada para [object Object]](https://www.digitaltrends.com/wp-content/uploads/2025/09/HP1.jpg?resize=1200%2C630&p=1)

![Imagen de portada para [object Object]](https://cdn.mos.cms.futurecdn.net/pJjsnhgKdD782c5SBEneTW.jpg)